- Защита данных на мобильных устройствах в условиях BYOD⁚ Полное руководство

- Ключевые аспекты защиты данных в политике BYOD

- Политика паролей и аутентификации

- Управление мобильными приложениями

- Шифрование данных

- Технические решения для защиты данных в BYOD

- Управление мобильными устройствами (Mobile Device Management – MDM)

- Виртуализация приложений

- Контейнеризация данных

- Обучение сотрудников – залог успеха BYOD

- Облако тегов

Защита данных на мобильных устройствах в условиях BYOD⁚ Полное руководство

В современном мире, где мобильные устройства стали неотъемлемой частью как личной, так и профессиональной жизни, политика BYOD (Bring Your Own Device – используй свое устройство) приобретает все большую популярность․ Однако, широкое распространение BYOD неизбежно влечет за собой серьезные риски для безопасности данных компании․ Учитывая, что сотрудники используют свои личные смартфоны и планшеты для доступа к корпоративной информации, возникает острая необходимость в разработке и внедрении эффективных стратегий защиты данных․ Эта статья предоставит вам исчерпывающее руководство по обеспечению безопасности данных на мобильных устройствах в условиях BYOD, помогая вам минимизировать риски и защитить ценную информацию вашей компании․

Переход к BYOD значительно упрощает работу сотрудников, предоставляя им гибкость и удобство․ Однако, такой подход требует тщательного планирования и внедрения надежных мер безопасности․ Неправильное обращение с корпоративными данными на личных устройствах может привести к утечкам информации, финансовым потерям и серьезному ущербу репутации компании․ Поэтому, необходимо разработать комплексную стратегию, которая будет учитывать все аспекты безопасности, от политики использования устройств до технических решений по защите данных․

Ключевые аспекты защиты данных в политике BYOD

Успешная реализация политики BYOD напрямую зависит от четко сформулированной и понятной политики безопасности․ Эта политика должна охватывать все аспекты использования личных устройств для доступа к корпоративным данным․ Рассмотрим ключевые элементы такой политики․

Политика паролей и аутентификации

Сильные и уникальные пароли – это первый уровень защиты․ Политика должна устанавливать минимальную длину пароля, требования к его сложности (включая использование заглавных и строчных букв, цифр и символов) и периодичность его изменения․ Многофакторная аутентификация (MFA) значительно повышает уровень безопасности, добавляя дополнительный слой защиты помимо пароля․ Например, использование одноразовых паролей (OTP), биометрических данных или подтверждения по электронной почте․

Управление мобильными приложениями

Важно контролировать, какие приложения установлены на устройствах сотрудников, используемых для доступа к корпоративной информации․ Некоторые приложения могут содержать вредоносный код или представлять угрозу безопасности․ Для решения этой проблемы можно использовать систему управления мобильными приложениями (Mobile Application Management – MAM), которая позволяет управлять установкой, обновлением и удалением приложений, а также контролировать доступ к корпоративным данным внутри этих приложений․

Шифрование данных

Шифрование – это критически важный элемент защиты данных на мобильных устройствах․ Все корпоративные данные, хранящиеся на устройстве, должны быть зашифрованы, чтобы предотвратить несанкционированный доступ к ним в случае утери или кражи устройства․ Шифрование должно применяться как к данным, хранящимся на самом устройстве, так и к данным, передаваемым по сети․

Технические решения для защиты данных в BYOD

Помимо политики безопасности, необходимо использовать соответствующие технические решения для обеспечения надежной защиты данных․ Эти решения должны быть интегрированы в общую стратегию безопасности компании․

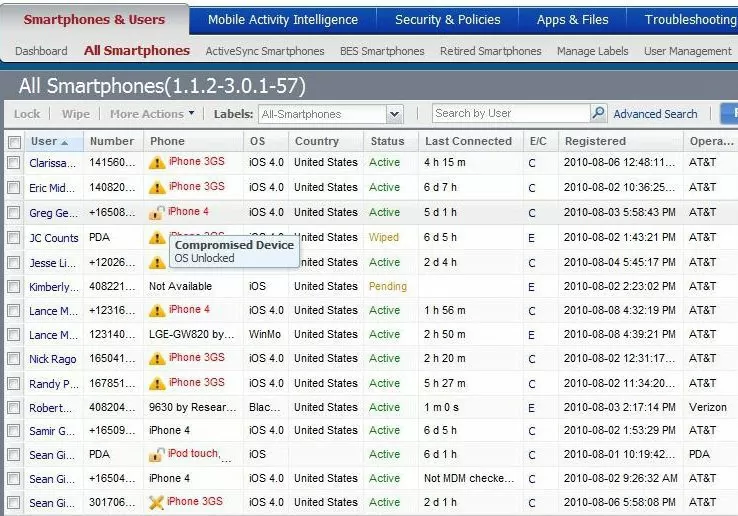

Управление мобильными устройствами (Mobile Device Management – MDM)

Системы MDM позволяют администраторам удаленно управлять мобильными устройствами, включая установку политики безопасности, удаленное блокирование или удаление данных в случае утери или кражи устройства․ MDM системы также позволяют контролировать доступ к корпоративным ресурсам и приложениям․

Виртуализация приложений

Виртуализация приложений позволяет запускать корпоративные приложения в изолированной среде на личном устройстве сотрудника, предотвращая доступ к корпоративным данным со стороны других приложений или вредоносного ПО․ Это обеспечивает дополнительный уровень безопасности и защищает корпоративные данные от компрометации․

Контейнеризация данных

Контейнеризация данных позволяет хранить корпоративные данные в отдельном, защищенном контейнере на личном устройстве сотрудника․ Это предотвращает доступ к этим данным со стороны других приложений или операционной системы․ Данные в контейнере могут быть зашифрованы и удалены дистанционно в случае необходимости․

Обучение сотрудников – залог успеха BYOD

Независимо от того, насколько надежны технические решения, успех политики BYOD во многом зависит от осведомленности и ответственности сотрудников․ Регулярное обучение сотрудников по вопросам безопасности данных является критически важным․ Обучение должно охватывать все аспекты политики BYOD, включая правила использования устройств, требования к паролям, процедуры реагирования на инциденты безопасности и т․д․

В таблице ниже приведены основные риски и меры безопасности в рамках BYOD⁚

| Риск | Меры безопасности |

|---|---|

| Утеря или кража устройства | Шифрование данных, удаленное блокирование/удаление данных, MDM |

| Вредоносное ПО | Антивирусное программное обеспечение, управление мобильными приложениями (MAM) |

| Фишинг | Обучение сотрудников, многофакторная аутентификация (MFA) |

| Несанкционированный доступ | Сильные пароли, контроль доступа, шифрование данных |

Реализация успешной политики BYOD требует комплексного подхода, который включает в себя разработку четкой политики безопасности, внедрение соответствующих технических решений и обучение сотрудников․ При правильном подходе BYOD может значительно повысить производительность и гибкость работы, не жертвуя при этом безопасностью данных․ Помните, что безопасность данных – это непрерывный процесс, требующий постоянного мониторинга и адаптации к меняющимся угрозам․

Надеюсь, эта статья помогла вам лучше понять ключевые аспекты защиты данных на мобильных устройствах в условиях BYOD․ Рекомендуем вам также ознакомиться с нашими другими статьями, посвященными кибербезопасности и защите информации․

Прочитайте также наши статьи о⁚

- Лучших практиках кибербезопасности

- Защите от фишинга

- Управлении рисками информационной безопасности

Облако тегов

| BYOD | Защита данных | Мобильная безопасность | MDM | MAM |

| Шифрование | Кибербезопасность | Политика безопасности | Управление рисками | Обучение сотрудников |