- Криптографические методы обеспечения безопасности мобильных данных

- Симметричное и асимметричное шифрование

- Преимущества и недостатки симметричного шифрования⁚

- Преимущества и недостатки асимметричного шифрования⁚

- Механизмы аутентификации и цифровые подписи

- Защита данных в различных приложениях

- Рекомендации по обеспечению безопасности мобильных данных

- Облако тегов

Криптографические методы обеспечения безопасности мобильных данных

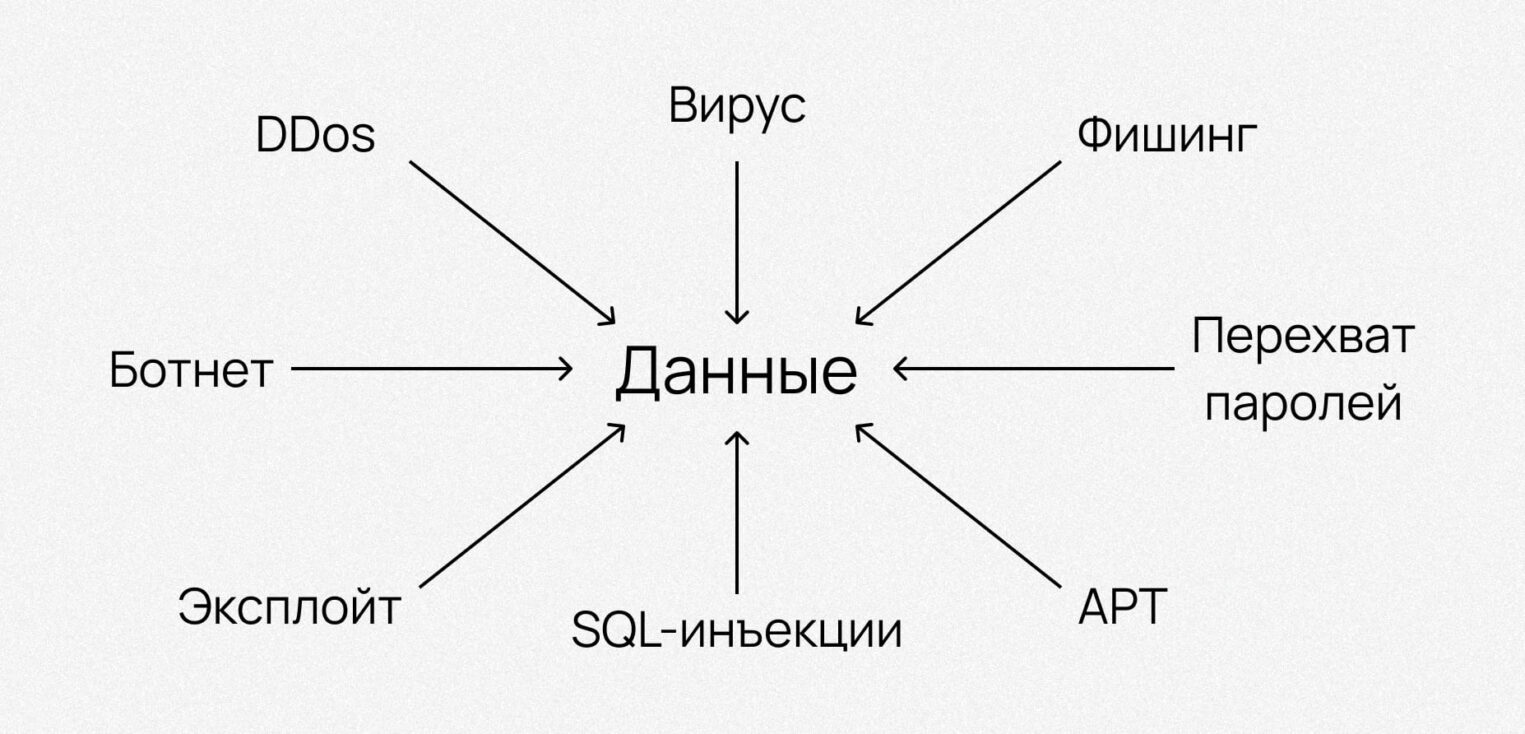

В современном мире мобильные устройства стали неотъемлемой частью нашей жизни‚ храня в себе огромный объем конфиденциальной информации⁚ от банковских реквизитов и личной переписки до фотографий и геолокации. Защита этих данных от несанкционированного доступа приобретает критическое значение. Именно здесь на помощь приходят криптографические методы‚ обеспечивающие надежную защиту мобильных данных от различных угроз‚ таких как кража‚ взлом‚ перехват и подделка.

Эта статья посвящена глубокому анализу криптографических методов‚ используемых для защиты мобильных данных. Мы рассмотрим различные алгоритмы шифрования‚ механизмы аутентификации и цифровые подписи‚ а также обсудим их преимущества и недостатки в контексте мобильной среды. Понимание этих методов позволит вам оценить уровень безопасности ваших собственных мобильных устройств и принять обоснованные решения по защите вашей конфиденциальной информации.

Симметричное и асимметричное шифрование

Основными методами шифрования являются симметричное и асимметричное. Симметричное шифрование использует один и тот же ключ как для шифрования‚ так и для дешифрования данных. Это делает его быстрым и эффективным‚ но требует безопасного обмена ключом между отправителем и получателем. Примеры симметричных алгоритмов‚ используемых в мобильных устройствах‚ включают AES (Advanced Encryption Standard) и ChaCha20.

Асимметричное шифрование‚ в свою очередь‚ использует пару ключей⁚ открытый ключ для шифрования и закрытый ключ для дешифрования. Открытый ключ может быть свободно распространен‚ что упрощает обмен данными‚ а закрытый ключ хранится в секрете. RSA и ECC (Elliptic Curve Cryptography) – это распространенные примеры асимметричных алгоритмов‚ часто используемых для обмена ключами в симметричных системах и для цифровой подписи.

Преимущества и недостатки симметричного шифрования⁚

| Преимущества | Недостатки |

|---|---|

| Высокая скорость шифрования и дешифрования | Проблема безопасного обмена ключом |

| Простая реализация | Менее гибкое‚ чем асимметричное шифрование |

Преимущества и недостатки асимметричного шифрования⁚

| Преимущества | Недостатки |

|---|---|

| Безопасный обмен ключами | Более низкая скорость шифрования и дешифрования |

| Гибкость использования | Более сложная реализация |

Механизмы аутентификации и цифровые подписи

Аутентификация – это процесс проверки подлинности пользователя или устройства. В мобильных устройствах используются различные методы аутентификации‚ включая пароли‚ PIN-коды‚ биометрические данные (отпечатки пальцев‚ распознавание лица) и многофакторную аутентификацию. Криптография играет ключевую роль в обеспечении безопасности этих методов.

Цифровые подписи используются для подтверждения целостности и подлинности данных. Они позволяют убедиться‚ что данные не были изменены после подписания и что подпись принадлежит конкретному пользователю или устройству. Цифровые подписи основаны на криптографических алгоритмах с открытым ключом‚ таких как RSA или ECC.

Защита данных в различных приложениях

Различные мобильные приложения используют различные криптографические методы для защиты данных. Например‚ банковские приложения обычно используют сильное шифрование для защиты финансовой информации‚ мессенджеры применяют сквозное шифрование для обеспечения конфиденциальности переписки‚ а приложения для хранения паролей используют надежные алгоритмы хэширования для защиты паролей.

Важно понимать‚ что безопасность мобильных данных зависит не только от используемых криптографических методов‚ но и от правильной реализации этих методов и общего уровня безопасности мобильной платформы. Регулярные обновления операционной системы и приложений‚ а также использование надежных антивирусных программ являются неотъемлемой частью комплексной защиты.

Рекомендации по обеспечению безопасности мобильных данных

- Используйте сложные и уникальные пароли для всех своих учетных записей.

- Включите двухфакторную аутентификацию везде‚ где это возможно.

- Регулярно обновляйте операционную систему и приложения на своем мобильном устройстве.

- Установите надежный антивирус и регулярно сканируйте свое устройство на наличие вредоносного ПО.

- Будьте осторожны при установке приложений из неизвестных источников.

- Не подключайтесь к незащищенным Wi-Fi сетям.

Криптографические методы играют решающую роль в обеспечении безопасности мобильных данных. Понимание принципов работы различных криптографических алгоритмов‚ механизмов аутентификации и цифровых подписей позволяет принимать обоснованные решения по защите своей конфиденциальной информации. Помните‚ что безопасность – это комплексный подход‚ который требует постоянного внимания и обновления знаний.

Надеемся‚ эта статья помогла вам лучше понять криптографические методы обеспечения безопасности мобильных данных. Рекомендуем ознакомиться с другими нашими статьями‚ посвященными кибербезопасности и защите информации.

Облако тегов

| Криптография | Мобильная безопасность | Шифрование | Аутентификация | Цифровая подпись |

| AES | RSA | ECC | Безопасность данных | Защита информации |